Herramienta OSINT para buscar en bases de datos de URLs de kits de phishing. - GURÚ DE LA INFORMÁTICA

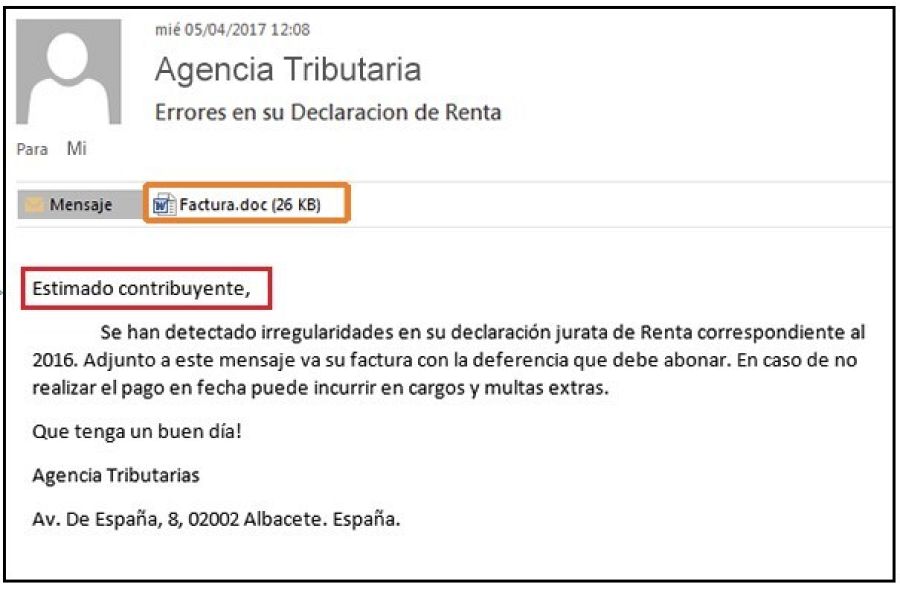

Técnicas y herramientas para ataques de Phishing con MalDocs – Parte 1 de 2 – Seguridad en Sistemas y Técnicas de Hacking. TheHackerWay (THW)

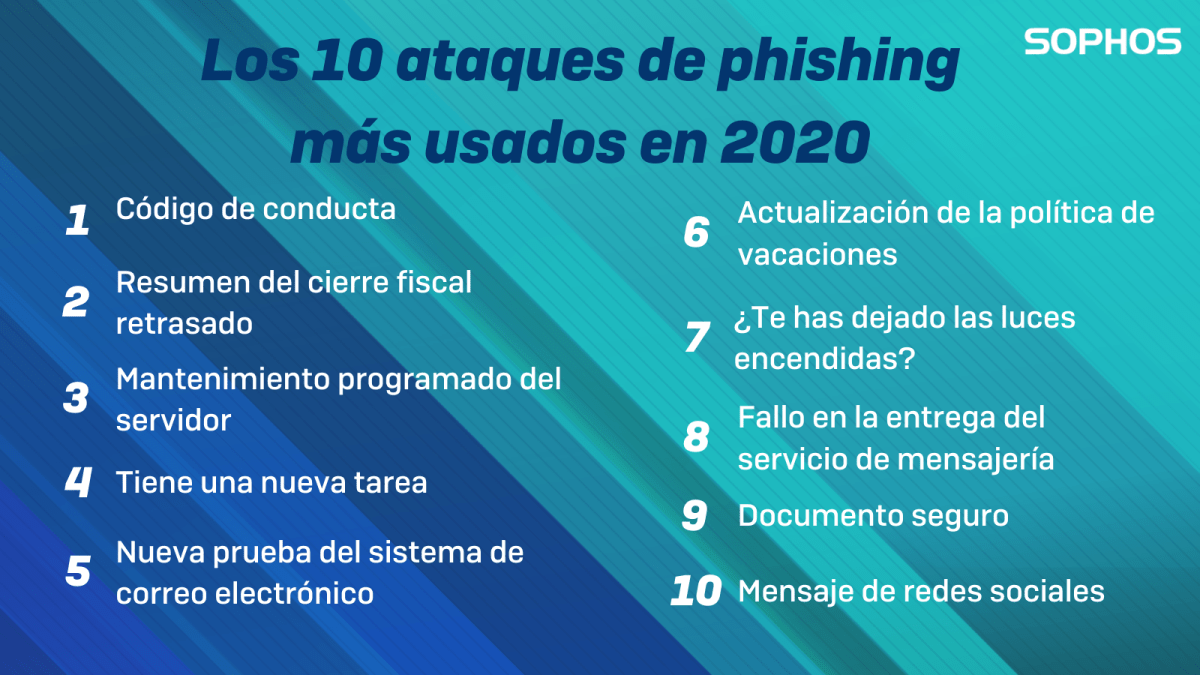

Aprende a simular campañas de phishing de forma fácil y rápida – Parte 1 de 2 – Seguridad en Sistemas y Técnicas de Hacking. TheHackerWay (THW)

Aprende a simular campañas de phishing de forma fácil y rápida – Parte 2 de 2 – Seguridad en Sistemas y Técnicas de Hacking. TheHackerWay (THW)

Aprende a simular campañas de phishing de forma fácil y rápida – Parte 1 de 2 – Seguridad en Sistemas y Técnicas de Hacking. TheHackerWay (THW)

El kit de herramientas de phishing, EvilProxy, ha sido descubierto en los foros de la Dark Web | Ciberseguridad LATAM

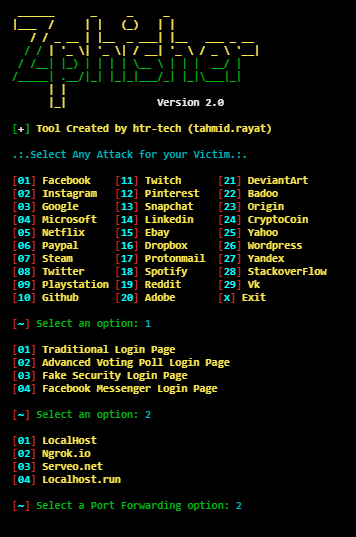

Un informático en el lado del mal: Shellphish & SocialBox: El phishing y la fuerza bruta siguen siendo actualidad

Técnicas y herramientas para ataques de Phishing con MalDocs – Parte 1 de 2 – Seguridad en Sistemas y Técnicas de Hacking. TheHackerWay (THW)